Muchos de nosotros nos hinchamos a comer turrón durante las fiestas navideñas, ¡no podemos evitarlo! Lo que sí está en nuestra mano es prestar atención estas fiestas y evitar los errores más típicos en ciberseguridad.

En este post os traemos ocho tipos de riquísimo ciberturrón. Es difícil no caer en la tentación y cada uno de ellos representa un error muy común de la ciberseguridad.

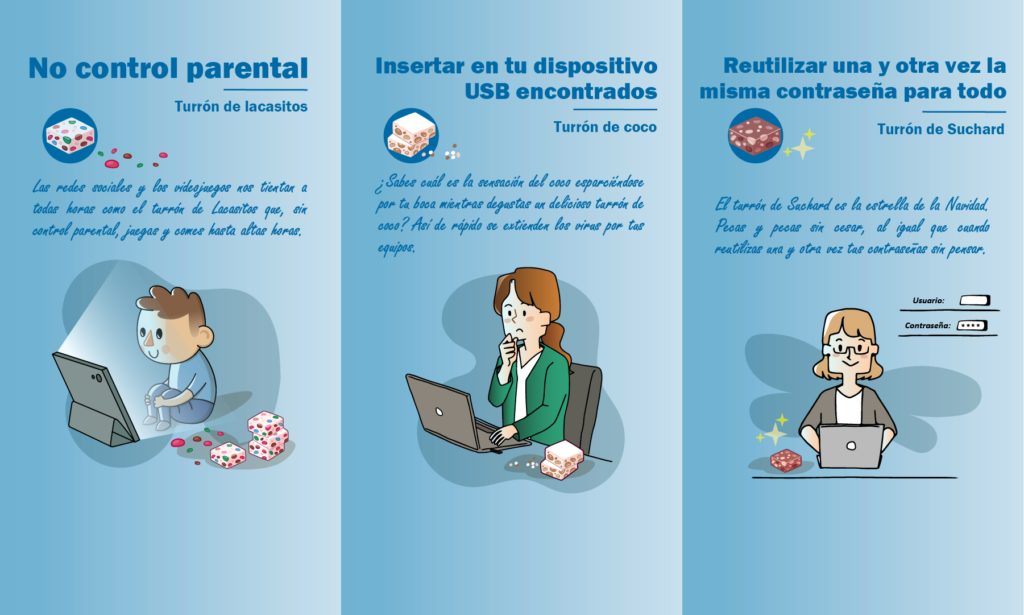

Turrón de Lacasitos – sin control parental

¡Que delicia! Pero cuidado, sin control, los más pequeños pueden comer y jugar todo lo que quieran.

Hay que tener cuidado con la incesante cantidad de contenidos que llegan hasta nuestros niños y niñas por las redes sociales, juegos e incluso televisión. Atención especial a los juegos online, ya que muchas veces los mayores no somos conscientes del todo de a qué juegan los peques ni cuantas horas llegan a dedicarle.

Te recomendamos restringir cualquier posible entrada de contenido no apto para menores, en cualquier dispositivo que haya por la casa. También puedes poner un horario para que no jueguen sin parar hasta altas horas de la noche.

Turrón de Coco – USB ajenos en tu dispositivo

¡Que rico turrón! Lo muerdes y el sabor a coco enseguida se esparce por el paladar, muy parecido a los virus que se extienden por tu equipo cuando le metes un USB ajeno que esté infectado.

Desde que existe internet y los ciberdelincuentes, siempre se ha utilizado esta técnica para infectar equipos y/o atacar sistemas enteros.

Es mejor no insertar USBs ajenos y si tienes dudas, no accedas a él sin antes hacer una revisión de seguridad con tu antivirus.

Turrón de Suchard – misma contraseña para todo

¿A quién no le gusta este chocolateado manjar? Pues a muy pocos, casi tan pocos como los que no reutilizan sus contraseñas.

Imagínate que utilizas la contraseña de la cuenta bancaria, que tiene una elevada seguridad, para una aplicación que tiene diversas vulnerabilidades. Si se filtraran datos de acceso en esa app, te daría igual, a no ser que sean tus datos para todo. Un poquito de ingeniería social, averiguar tu identidad, entidad bancaria de la que eres cliente y ¡pum! Posible estafa a la vista.

Existen gestores de contraseñas para poder tener muchas y no tener que recordarlas. Utilizar una libreta o papel no es una solución. Además, siempre usa contraseñas robustas, diferentes, con números, letras y otros símbolos. ¡Que sean muy difíciles de averiguar!

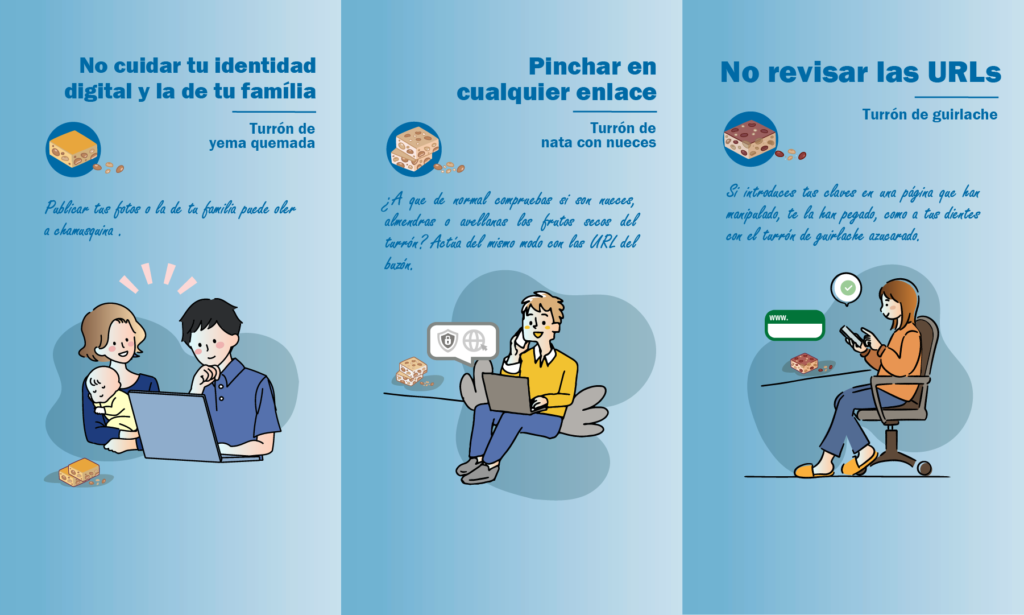

Turrón de yema quemada – identidad digital descuidada

En internet pueden averiguar casi todo de nosotros en pocos clicks ¡madre mía! Si tienes mucha información pública en la red, será como el atractivo olor del azúcar quemado de esta delicia, los ciberdelincuentes se verán atraídos.

Hay que prestar atención a toda la información que podemos estar dando acerca de nosotros o de nuestras familias. Subir fotos de lugares que frecuentamos, ubicaciones, documentos importantes o firmados, cosas íntimas o fotos de los más pequeños.

Si no quieres ningún problema con las personas que se dedican a espiar en las redes, aconsejamos pensar bien antes de hacer una publicación, todo lo que hagamos público está fuera de nuestro control. Cuida tu identidad digital y la de tus allegados.

Turrón de nata con nueces – hacer click en cualquier enlace

¡Turrón con frutos secos! ¿Pero sabes cuales son? Que no te de igual saber un poquito más, los enlaces pueden parecer sospechosos, hay que comprobarlos.

Los ciberataques suelen comenzar con un engaño y los enlaces enmascarados se usan muchísimo ya sea en un email, mensaje de texto, etc. Y si la estafa está bien hecha, es muy normal no prestar atención y comérsela, ¡lo que suele ocurrir con este rico turrón!

Es posible que estos engaños estén elaborados a la perfección, pero desconfía y fíjate en la página web del enlace y búscala en tu navegador, deberías poder encontrarla. También fíjate en cualquier oferta o llamada a la acción que sea excesivamente atractiva o demasiado buena para ser verdad. Además, las faltas de ortografía y gramática suelen ser un indicativo importante.

Turrón de Guirlache – no revisar URLs

¡Otra vez! Cuidado con la dulce tentación de ir a por todo lo que parece rico y agradable sin ningún control.

Crear una web falsa, donde suplantan a una empresa o servicio en quien confías, es una práctica muy común. Imagínate que sale el logo de tu tienda de ropa favorita y te piden usuario y contraseña, estarías dando a un desconocido tus credenciales de acceso y este es solo un ejemplo de muchos.

Hay que revisar que la web cumpla el protocolo “https”, esa “s” quiere decir que la información esta cifrada o encriptada, también puedes fijarte en si aparece un candado al lado de la dirección que aparece en tu navegador.

Turrón de trufa – hacer caso a emails de cambio de contraseña no solicitado

¿De repente te llega un email para cambiar la contraseña de una de tus apps o servicios online y no lo has solicitado? ¡Cuidado! Muchos nos asustamos al pensar que vamos a perder el acceso a cualquier de estas aplicaciones pero, si no lo has solicitado, es más seguro acceder directamente desde la plataforma o página web en cuestión, que desde el email para verificar si es necesario un cambio. y hacerlo desde ahí

Turrón de Alicante – no bloquear equipo al ausentarse

Ojalá pudiéramos parecernos más a este rico turrón duro y ser férreos con la seguridad de nuestros dispositivos.

En el trabajo, en pisos compartidos con mucha gente, en lugares públicos debemos tener cuidado con dejar nuestro equipo desbloqueado. Una mirada o dos clicks de ratón, podrían causarnos serios problemas.

Lo peor es que la solución es muy fácil: ¡Bloquea tú equipo! Evitarás fugas de información y miradas indiscretas.

Turrón de Jijona – no actualizar software a última versión

¿No te gusta el turrón duro y prefieres el de Jijona? Una delicia, pero no seas soft con todo, suficiente con el turrón navideño.

El software puede estar plagado de vulnerabilidades, que poco a poco se van corrigiendo, primero se detectan, se analizan y luego desaparecen con una actualización. Por eso no debemos ignorar los mensajes que nos llegan pidiendo actualizar a la última versión, muchas veces se hace por nuestra seguridad y la protección de nuestros datos.

Todos los programas te pedirán actualizarlos y a veces no podrás usarlos hasta que no lo hagas. Te aconsejamos vigilar que todo esté actualizado lo antes posible.

Ahora así, ¡disfruta de los turrones sin sobresaltos!

Esperamos que hayáis prestado atención a nuestros consejos y que podáis disfrutar del turrón navideño sin errores de ciberseguridad. ¡Os deseamos unas felices fiestas y un próspero año 2023! Estamos encantados de que nos sigáis acompañando y contribuyendo a una mejora de la ciberseguridad, todos y cada uno de los pequeños gestos que vamos incorporando en nuestro día a día son necesarios.