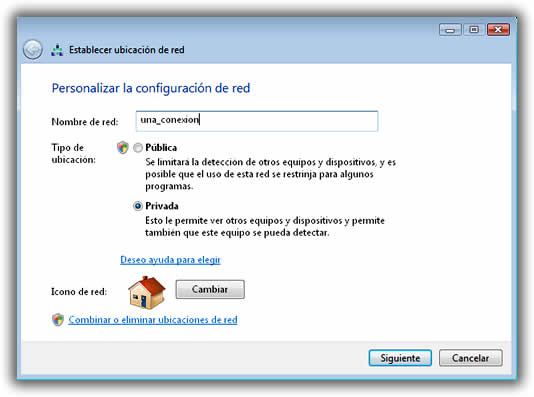

Cuando conectamos por primera vez nuestro ordenador con Windows a una determinada red inalámbrica de Internet o Wifi, nos pide que configuremos la red como ‘Pública’ o como ‘Privada’.

Esto nos aparecerá tanto en los equipos de casa como en los portátiles, siendo en estos últimos donde adquiere una mayor importancia por la posibilidad de conectarnos más fácilmente en puntos Wifi externos como hoteles, restaurantes, aeropuertos, etc.

Windows nos solicita esta configuración por razones de seguridad, porque en este tipo de redes wifi públicas, nuestro equipo es mucho más vulnerable a los ciberdelincuentes. Aprovechan estas redes abiertas para introducirse en nuestros ordenadores y espiar todo aquello que tenemos o incluso pueden instalar algún virus espía o cualquier otro tipo de malware.

Pero como ayuda o complemento a la supervisión de menores, sugiero que cualquier usuario que esté preocupado por los contenidos que encuentra sus hijos en Internet pruebe esta sencilla herramienta, Web Filter Pro.

Pero como ayuda o complemento a la supervisión de menores, sugiero que cualquier usuario que esté preocupado por los contenidos que encuentra sus hijos en Internet pruebe esta sencilla herramienta, Web Filter Pro.

Lo que podemos limitar es el horario durante el cual cada PC va a tener acceso a Internet. Desconozco si todos los routers tienen esta misma opción, pero en el mío se encuentra en la sección ‘Firewall → Schedule Rule’. Explicaré brevemente cómo lo he hecho yo en alguna ocasión.

Lo que podemos limitar es el horario durante el cual cada PC va a tener acceso a Internet. Desconozco si todos los routers tienen esta misma opción, pero en el mío se encuentra en la sección ‘Firewall → Schedule Rule’. Explicaré brevemente cómo lo he hecho yo en alguna ocasión.