‘’Papá, el teléfono se ha roto y necesito…’’, ‘’Mamá, te hablo desde el teléfono de una amiga… Ayúdame’’

Antecedentes…

Desde mediados de los años 2000 en adelante, y especialmente a raíz de la pandemia provocada por la COVID-19, el número de ciberdelitos ha aumentado exponencialmente.

La delincuencia se ha adaptado a los nuevos tiempos y utiliza Internet y, en general, el medio digital para conseguir sus fines. Entre los ciberdelitos más destacados resaltan aquellos que se valen de la ingeniería social (como el phishing, farming, vishing…). Esta consiste en la práctica de engañar, manipular o presionar a los usuarios para conseguir que lleven a cabo acciones que, de otra forma, no hubieran hecho. Ya sea entregar información confidencial o activos, o efectuar una transferencia dineraria, entre otras. Estos ataques basan su éxito en el error humano y la urgencia, y son los más comunes por motivos de rentabilidad: es mucho más fácil engañar a una persona que atacar un sistema o una red.

El nuevo protagonista: la estafa del familiar

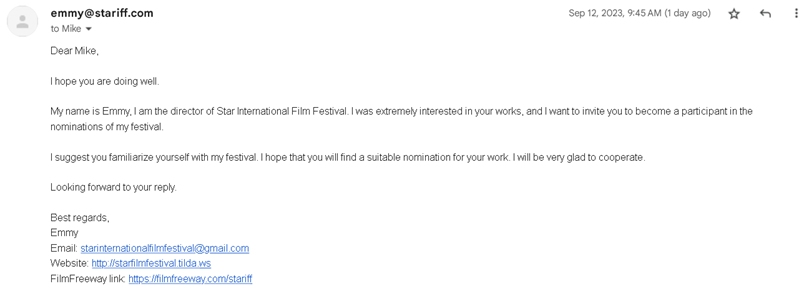

En los últimos dos años y, sobre todo, en los últimos meses, ha proliferado una nueva estafa a través de SMS en la que se hacen pasar por un familiar de la víctima para conseguir, principalmente, dinero. Este tipo de ciberataque, que utiliza la ingeniería social, no es nuevo, pues tenemos versiones antiguas de esta estafa a través del teléfono, o más recientes, como por WhatsApp. El caso del SMS del familiar no deja de ser un ejemplo más que utiliza una temática específica para manipular y engañar.

El modus operandi de este fraude funciona de la siguiente manera:

- Paso uno: el autor de la estafa escribe un mensaje como ‘’Mamá, el teléfono se ha roto…’’, con la intención de hacerse pasar por el hijo o la hija de la potencial víctima.

- Paso dos: envía el mensaje a miles de números de teléfonos aleatoriamente.

- Paso tres: a quienes contestan, les solicitan dinero de forma urgente. Dependiendo del objetivo, el dinero se pedirá de una sola cantidad o de forma fraccionada; o se requerirán más datos para acceder a cuentas bancarias o a otro tipo de información confidencial.

Estas estrategias utilizan una especie de ’’pesca de arrastre’’: saben que la mayoría de personas atacadas no caerán en la trampa y no responderán, pero no pasa nada, porque un porcentaje, aunque pequeño, responderá. Y a cuantas más personas se haya enviado, mayor será el número de usuarios engañado.

Como hemos comentado, este ataque de ingeniería social tiene también su variante en versión WhatsApp, y una de las más conocidas es la estafa del viajero. En esta, se aprovechan del supuesto viaje de un familiar que requiere nuestra ayuda en la aduana del aeropuerto. El modus operandi es el mismo que en el SMS familiar.

Existen muchas formas de ingeniería social, pero todas tienen la misma finalidad: engañar a los usuarios para que realicen alguna acción que, de otro modo, nunca hubieran llevado a cabo, con el objetivo conseguir información personal, acceder a datos bancarios y/o robar dinero.

Consejos y consideraciones

- Sentido común. Antes de creer todo lo que nos llega y empezar a dar datos personales nuestros y/o pagar a diestro y siniestro, parémonos un segundo a pensar. Puede que el SMS, correo, o mensaje de WhatsApp que hemos recibido sea falso.

- Contacto alternativo. Es recomendable intentar contactar con el familiar en cuestión por un medio diferente. Llamar al móvil, hablar por WhatsApp o cualquier otra vía de mensajería, redes sociales…

- No precipitarse ni ceder a la presión. Este tipo de estafas se valen de una supuesta situación de urgencia para apremiar a sus víctimas a efectuar los pagos o la entrega de datos. Es importante, por ello, no ceder bajo presión ni tomar decisiones precipitadas.

- Buscar información. Una consulta en cualquier buscador nos puede ayudar a resolver muchas dudas cuando recibimos un mensaje sospechoso. Si pensamos que un SMS, correo o WhatsApp puede ser fraudulento, es probable que en Internet haya información sobre ello: noticias, blogs, avisos…

- Consultar a la Policía o la Guardia Civil. Si las dudas persisten, o tenemos serios indicios de que se trata de un fraude o estafa, podemos consultar a la Policía o Guardia Civil, bien a través de sus páginas web oficiales, bien personándose en Comisaría.

Conclusión

La lucha por la prevención, detección y reducción de la ciberdelincuencia es una carrera continua. ¿Por qué? Porque, a medida que se sofistican los sistemas de seguridad, los hackers descubren, inventan o idean nuevas formas de burlar los controles. Y, así, sucesivamente.

Por ello, la formación a los usuarios, es decir, a las personas que utilizamos Internet, es de vital importancia. Y es que la mayoría de los ataques van dirigidos a nosotros ya que somos el eslabón más débil (aunque suene fuerte). Como hemos comentado, la ingeniería social es el método más eficiente de ciberataque porque los ciberdelitos tienen éxito, en gran parte, debido a errores humanos.

¡Pero que nadie tire la toalla tan rápido!

Es posible prevenir y llegar a niveles de ciberseguridad altos (cercanos al 100%), si tenemos un uso responsable y sensato de Internet. Al fin y al cabo, cuantas más capas de ciberseguridad pongamos, menos caeremos en este tipo de estafas, trampas y ciberdelitos en general.

Noticias consultadas:

Ciberdelincuentes Se Hacen Pasar Por Familiares Para Pedir Dinero Por | Ciudadanía | INCIBE

Así es nueva estafa Whatsapp que suplanta identidad familiares | El Cierre Digital