Siempre hemos dicho que los “pendrives” o memorias USB pueden llegar a ser peligrosos porque pueden contener virus que infectarán nuestros dispositivos en cuanto los conectamos. Esos virus, además, pasarán a otros pendrives en cuanto los enchufemos a nuestro dispositivo infectado, lo que los convierte en verdaderos canales de transmisión de programas maliciosos.

Pero ahora debemos incrementar todavía más nuestra precaución. La noticia que ha alarmado a la comunidad de técnicos en seguridad informática es la existencia de un tipo de pendrive que tiene como único objetivo dañar eléctricamente los equipos en los que lo conectemos. Se comercializa desde China, bajo en nombre de USBKiller (asesino de USB), por un precio de unos 50 euros y cualquiera puede comprarlo.

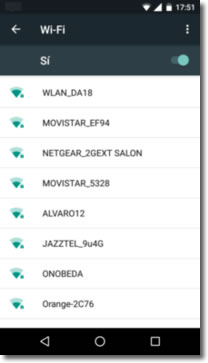

Cuando intentamos conectarnos a una red Wifi con alguno de nuestros dispositivos, la herramienta correspondiente que gestiona la conexión nos muestra una lista de redes Wifi disponibles a nuestro alrededor.

Cuando intentamos conectarnos a una red Wifi con alguno de nuestros dispositivos, la herramienta correspondiente que gestiona la conexión nos muestra una lista de redes Wifi disponibles a nuestro alrededor.

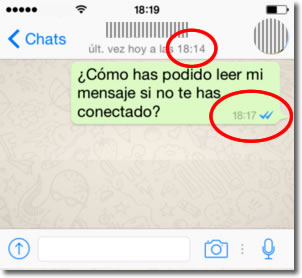

Seguramente por esa razón, porque la competencia lo hacía, Whatsapp ha terminado por aumentar la información que ofrecen sus marcas, conocidas también como check o tick. Desde la última versión, la 2.11.432, podemos saber si nuestro destinatario ha leído nuestro mensaje, aunque no cuándo lo ha hecho.

Seguramente por esa razón, porque la competencia lo hacía, Whatsapp ha terminado por aumentar la información que ofrecen sus marcas, conocidas también como check o tick. Desde la última versión, la 2.11.432, podemos saber si nuestro destinatario ha leído nuestro mensaje, aunque no cuándo lo ha hecho.