El pasado 15 de julio, algunos de los hombres más ricos del mundo sufrieron en Twitter un ataque repentino de generosidad. A través de un mismo mensaje, personalidades muy influyentes de la política y diferentes magnates ofrecieron un intercambio beneficioso para sus seguidores y para todo aquel que estuviese interesado. “Doblaré todos los pagos enviados a mi dirección bitcoin durante los próximos 30 minutos. Envías 1.000 dólares, te devuelvo 2.000”, garantizaban, por ejemplo, Bill Gates o Elon Musk en un tuit muy similar. Solo había un problema: que ni ellos ni el expresidente Barack Obama o el fundador de Amazon, Jeff Bezos, estaban al corriente de esa transacción.

Sus cuentas habían sido suplantadas para llevar a cabo una gigantesca estafa, que si bien no recaudó lo esperado –los atacantes se hicieron con un botín virtual de unos 100.000 dólares (algo menos de 85.000 euros)–, sí que provocó un desfalco en la reputación de todo un gigante. Y eso que no era la primera vez que los ciberdelincuentes se colaban en la red social de Jack Dorsey; lo habían intentado, otras veces, y lo habían conseguido, pero nunca de esa forma y tampoco a esos niveles: hasta 130 perfiles se vieron comprometidos en este último ataque, que por lógica cabría atribuir a un grupo organizado de criminales. Y que fue obra, sin embargo, de un adolescente de 17 años aficionado al videojuego Minecraft.

LEER MÁS

Durante estos días, con los desplazamientos debidos a las vacaciones de verano, muchos de nosotros buscaremos puntos wifi gratuitos para conectarnos a Internet fuera de casa. El consumo de datos en dispositivos móviles es limitado y además, en el extranjero, puede suponernos un gasto muy elevado si utilizamos nuestra conexión móvil habitual, lo que nos llevará a buscar estas conexiones abiertas en alguna ocasión.

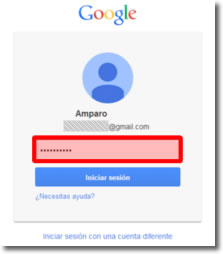

Durante estos días, con los desplazamientos debidos a las vacaciones de verano, muchos de nosotros buscaremos puntos wifi gratuitos para conectarnos a Internet fuera de casa. El consumo de datos en dispositivos móviles es limitado y además, en el extranjero, puede suponernos un gasto muy elevado si utilizamos nuestra conexión móvil habitual, lo que nos llevará a buscar estas conexiones abiertas en alguna ocasión. Como cada cierto tiempo, vuelve a ser noticia que los ciberdelincuentes se han apoderado de información personal de forma masiva. En esta ocasión le ha tocado el turno a casi 5 millones de cuentas de Google.

Como cada cierto tiempo, vuelve a ser noticia que los ciberdelincuentes se han apoderado de información personal de forma masiva. En esta ocasión le ha tocado el turno a casi 5 millones de cuentas de Google. Pese a los casos anteriores tan sonados como el de la actriz

Pese a los casos anteriores tan sonados como el de la actriz  Un apartado destacado del nuevo

Un apartado destacado del nuevo