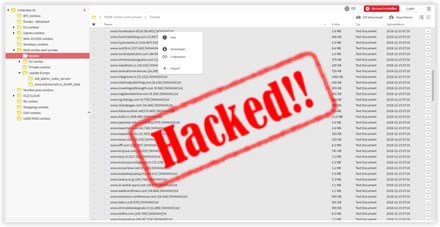

Recientemente se ha descubierto que Facebook tuvo una vulnerabilidad que permitió filtrar los datos de 533 millones de usuarios, incluidos sus teléfonos móviles.

Aunque el ataque y robo de información sucedió en 2019, es ahora cuando ha salido a la luz la magnitud del incidente. Se ha encontrado en Internet una base de datos con información de los perfiles de más de 500 millones de usuarios de Facebook, aproximadamente el 20% del total de esta red social.

LEER MÁS