Conforme utilizamos nuestros dispositivos móviles vamos acumulando en ellos más y más información que resulta importante para nosotros. Esta información a menudo puede ser sensible y debemos evitar que caiga en manos ajenas.

Conforme utilizamos nuestros dispositivos móviles vamos acumulando en ellos más y más información que resulta importante para nosotros. Esta información a menudo puede ser sensible y debemos evitar que caiga en manos ajenas.

La mayoría de los grandes servicios que encontramos en Internet nos proporcionan herramientas muy recomendables para mejorar la seguridad de nuestras cuentas.

Ya vimos como, por ejemplo Google, ofrece la Verificación en dos pasos, algo similar a lo que encontramos en Facebook. Estas herramientas aportan un mayor nivel de seguridad cuando las activamos porque además de requerirnos la contraseña habitual para acceder desde un dispositivo desconocido, nos solicitará una segunda clave que solo nos proporcionará nuestro teléfono configurado como propio y de confianza.

Desde la versión Web se puede activar en la sección ‘Configuración > seguridad > aprobación de inicio de sesión’. Pero veamos cómo también se puede activar, de manera incluso más sencilla, desde el propio teléfono donde hayamos instalado la versión móvil. Desde ese momento actuará como proveedor de la segunda clave cada vez que queramos iniciar sesión desde un dispositivo desconocido.

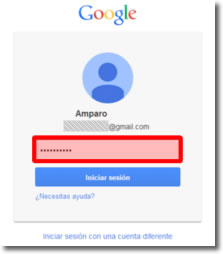

Como cada cierto tiempo, vuelve a ser noticia que los ciberdelincuentes se han apoderado de información personal de forma masiva. En esta ocasión le ha tocado el turno a casi 5 millones de cuentas de Google.

Como cada cierto tiempo, vuelve a ser noticia que los ciberdelincuentes se han apoderado de información personal de forma masiva. En esta ocasión le ha tocado el turno a casi 5 millones de cuentas de Google.

Unos días atrás se publicó en un foro ruso una enorme lista de correos electrónicos con sus contraseñas. La mayoría correspondía a Google (Gmail), pero también fueron filtradas cuentas de otros servicios como Yandex y mail.ru, páginas de uso extendido en Rusia. Las cuentas de Google expuestas corresponden a usuarios de USA, Rusia y España.

Dropbox es un espacio online donde guardar nuestros archivos, de cualquier tipo y compartirlos con quien queramos. La capacidad mínima que nos ofrece de forma gratuita solo con registrarnos por medio de nuestro correo electrónico es de 2,5 Gb, pero permite aumentar fácilmente el espacio mediante ciertas acciones, como invitar a amigos a usar Dropbox o instalar la aplicación en el móvil.

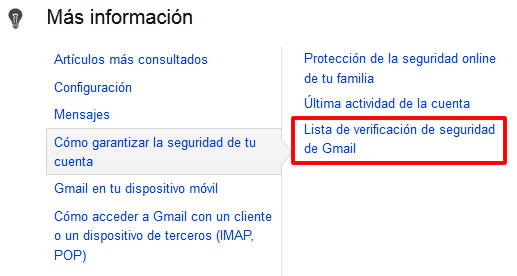

Tómate tu tiempo en revisar esta lista de 20 puntos que propone Google para mejorar tu seguridad en Internet, principalmente en el entorno de Gmail, pero en realidad son consejos útiles que nos valdrán para muchos otros ámbitos.

Al usuario medio o experto no le llevará más de unos pocos minutos. Quizá los más inexpertos puedan verlo algo complicado, pero creo que merece la pena que lo estudien y revisen en todos sus apartados.

Qué mejor momento para hacerlo que ahora en vacaciones, tómate tu tiempo y no tengas prisa en terminar. Merece la pena dedicar un pequeño esfuerzo y aprender sobre seguridad en Internet, Google nos lo facilita.

Puedes ir directamente a la ‘Ayuda’ desde la herramienta de configuración de Gmail, o puedes seguir este enlace para llegar al panel principal de ayuda:

En la era de la información instantánea, el vertiginoso ritmo de la comunicación digital ha dado paso a innovaciones que optimizan la eficiencia y la rapidez en el intercambio de información. Entre estas, las URLs acortadas han surgido como una herramienta común y valiosa para compartir enlaces de manera ágil y sencilla. Estas versiones condensadas de direcciones web no solo economizan espacio, sino que también facilitan la memorización y el intercambio de contenido en plataformas con restricciones de caracteres.

En esta ocasión, nos centraremos en explicar los riesgos a los que nos exponemos cuando navegamos por internet, y accedemos a algún sitio web a través de las famosas URLs acortadas, que nos impiden conocer a dónde nos dirigimos.

Una URL acortada, tal como su nombre sugiere, es una versión condensada de una dirección web que posee menos caracteres que su contraparte original, conduciendo al usuario al mismo sitio web. A diferencia de una URL original que detalla el contenido mediante palabras y guiones, la versión acortada emplea combinaciones al azar de números y letras. Entonces, ¿cuál es la complicación si ambas llevan al mismo destino? La dificultad reside en la limitación para visualizar el contenido al que se accederá.

El uso de URLs acortadas se popularizó en los primeros años de este siglo, coincidiendo con el surgimiento de las primeras redes sociales y la adopción de servicios de mensajería y SMS en dispositivos móviles. Esta práctica surgió como respuesta a la necesidad de adaptarse a las limitaciones de caracteres impuestas por las redes sociales y los mensajes de texto al compartir contenido en la web.

Un ejemplo destacado de esta tendencia se observa en Twitter, ahora conocido como X, donde la extensión máxima permitida por mensaje es de 280 caracteres. En este contexto, cobra relevancia el uso de URLs acortadas, no solo para ajustar todo el contenido deseado en el espacio limitado, sino también, como sugiere un estudio de Hubspot, para optimizar la efectividad de los twits, sugiriendo un tamaño ideal de entre 120 y 130 caracteres para lograr una tasa elevada de clics.

Como hemos evidenciado, el uso de URLs acortadas resulta altamente conveniente. No obstante, los ciberdelincuentes aprovechan la falta de información al acceder a un enlace acortado, ya que desconocemos la dirección exacta y el contenido de la página web de destino. Este escenario propicia engaños y nos expone a diversas amenazas que pueden comprometer la seguridad y privacidad de nuestros dispositivos.

Mediante la ingeniería social, los ciberdelincuentes simulan situaciones y nos redirigen a enlaces que potencialmente descargan malware. Al hacer clic en la URL acortada, corremos el riesgo de ser redirigidos a sitios web que descargan software malicioso, programas o archivos sin nuestro consentimiento. Además, la generación de enlaces acortados a menudo implica el uso de intermediarios o empresas externas encargadas de crear dicho contenido. En general, estos enlaces se emplean para la creación de perfiles de usuario, utilizando técnicas de fingerprinting para rastrear nuestra ubicación a través de la dirección IP, con el propósito de ofrecernos servicios y anuncios personalizados.

Así mismo, al acceder al enlace recortado, es posible que nos redirijan a páginas web fraudulentas que imitan a la original, suplantando su identidad. En caso de iniciar sesión con nuestros datos personales, los ciberdelincuentes pueden recopilar esta información y comprometer nuestra seguridad. En la actualidad, el phishing y el smishing son prácticas comunes, donde se suplantan entidades reconocidas como la policía, bancos, empresas eléctricas, entre otros, para inducir a los usuarios a revelar información confidencial.

En primer lugar, y lo más importante, es tener conciencia de que no todas las URLs recortadas suponen un peligro; sin embargo, debemos ser cuidadosos y tener sentido común cuando accedamos a un enlace recortado.

En segundo lugar, si accedemos a una página web haciendo uso de un enlace recortado no debemos facilitar ninguna contraseña ni otro dato personal. Por ello, siempre que nos dispongamos a introducir algún dato personal sensible es preferible que se acceda a la página raíz a la que apuntaba el enlace recortado, es decir, dando unos pasos atrás y buscar la página de inicio; de esta manera nos aseguraremos de que estamos en la web original. Ahora bien, siempre es mejor acceder directamente a través de enlaces originales y que cumplan con los estándares de protección, como son los certificados digitales y el protocolo HTTPS de navegación segura. Una buena señal es la aparición del candado en la parte izquierda del navegador, al lado de la ruta URL. No obstante, si hemos accedido y no estamos seguros de si se ha comprometido nuestros datos, como una contraseña o algún dispositivo, siempre es recomendable realizar un análisis con nuestro antivirus e incluso cambiar la contraseña.

En tercer lugar, existen múltiples herramientas en internet que nos permiten comprobar los enlaces recortados a los que queremos acceder. Gracias a estas herramientas podemos desentrañar la URL original y conocer su contenido real y, además, analizar la URL por si contiene algún tipo de malware antes de acceder directamente. Cabe destacar que muchas de estas herramientas nos permiten previsualizar el contenido de la página web antes de acceder a ella. Algunos ejemplos de estas herramientas son:

En definitiva, las URLs acortadas son una herramienta muy útil de la que hacemos uso constantemente; sin embargo, es conveniente seguir nuestras recomendaciones para evitar caer ante las trampas de los ciberdelincuentes, consiguiendo así mantenernos ciberseguros.

Queridos padres y madres volvemos una vez a Hijos Digital para hablar de un tema de actualidad, bienvenidos al desafío de guiar a nuestros hijos a través del vasto mundo digital. Esta era, llena de maravillas tecnológicas, nos abre puertas hacia un océano de conocimientos y oportunidades. Sin embargo, también nos enfrenta a una relación tóxica entre los jóvenes y la tecnología que puede ser complicada pero, con amor, comprensión y las herramientas adecuadas, podemos crear un camino seguro para nuestros hijos.

Es innegable que los jóvenes tienen una afinidad natural con la tecnología pero, esta conexión a veces bordea la dependencia. Estudios recientes demuestran que el tiempo en pantalla ha incrementado notablemente, correlacionándose con un aumento en los casos de ansiedad, depresión y aislamiento social.

La búsqueda constante de validación en las redes sociales puede conducir a una espiral de comparación y descontento. Cada “like” y comentario positivo se convierte en una dosis de validación, mientras que la falta de estos puede disparar sentimientos de inadecuación. La presión por mantener una imagen ‘perfecta’ en redes, junto con el acoso cibernético, son aspectos que pueden desencadenar o exacerbar la ansiedad y la depresión. Como padres, es vital estar atentos a estos signos y fomentar un ambiente de confianza donde nuestros hijos e hijas puedan expresar sus preocupaciones.

Tenemos el poder y la responsabilidad de guiar a nuestros hijos e hijas en su travesía digital. Establecer límites saludables en el uso de la tecnología y promover interacciones cara a cara son pasos esenciales para cultivar un equilibrio. Herramientas como aplicaciones y software de control parental pueden ser grandes aliados en esta tarea.

La educación digital es una necesidad imperante. Los jóvenes necesitan estar equipados con las habilidades y el conocimiento necesarios para navegar seguros y responsablemente por el ciberespacio. A continuación, presentamos algunas estrategias:

La tecnología es una parte de nuestras vidas, y aprender a convivir con ella de manera saludable es vital. Aprovechemos los recursos disponibles para educarnos y educar a nuestros hijos e hijas, construyendo un futuro digital seguro y prometedor, lejos de una relación tóxica entre los jóvenes y la tecnología.

En retrospectiva, la travesía hacia una interacción segura y enriquecedora con la tecnología para nuestros jóvenes es un compromiso continuo que requiere de nuestra atención y acción informada. Este artículo ha explorado la relación tóxica entre los jóvenes y la tecnología, sus implicaciones, y cómo, como educadores, podemos tomar medidas proactivas para transformar esta relación en una experiencia de aprendizaje positiva. La educación digital, el diálogo abierto, y el uso de recursos confiables son pilares fundamentales en este empeño.

Invitamos a todos los padres y madre a explorar los recursos proporcionados, a compartir sus experiencias y a unirse a nosotros en este compromiso colectivo hacia un futuro digital ciberseguro para nuestros jóvenes. La tecnología, cuando se utiliza de manera consciente y educada, se convierte en un puente hacia un mundo lleno de conocimiento, innovación y conexiones significativas.

Esperemos que este artículo os haya servido como punto de partida para conocer y entender como nacen los malos hábitos tecnológicos y cuales pueden ser los resultados en nuestros jóvenes. Juntos podemos crear un mundo más consciente y unido.

Actualmente, estamos acostumbrados a utilizar las redes sociales con multitud de fines: comunicarnos con nuestros amigos, expresar opiniones o sencillamente, mostrar y actualizar lo que estamos haciendo en cada momento, por ello, debemos prestar especial atención al cuidado de nuestra identidad digital.

La cantidad de información que proporcionamos a día de hoy en las redes sociales es enorme y no debemos descuidarlo. Desde las consecuencias de una simple opinión negativa o desafortunada hasta el exceso de información personal disponible en canales digitales…no olvidemos que todo en internet puede dejar rastro.

Y si no sabéis a qué nos referimos, en el siguiente video podéis ver algunos ejemplos. ¿Habías pensado que te podrían despedir de tu trabajo por un tweet? ¡Echa un vistazo!

¿Cuánta información proporcionas acerca de ti en internet? Especial cuidado a esta cuestión, porque tanto el contenido, como la cantidad de publicaciones que hacemos al mes, son de especial importancia para controlar lo que los demás pueden ver de nosotros.

¿Qué podemos hacer? Existen pequeños pasos muy fáciles de incorporar en nuestra rutina para protegernos y hacer un uso seguro y responsable de las redes sociales. Toma nota:

Que se hagan pasar por ti es de lo peor que puede ocurrir, nadie debe saber tus contraseñas y para ello, es importante que sean robustas.

Puedes tener un perfil lúdico que no revele mucha información personal, pero por otro lado puedes necesitar un perfil profesional o académico, que muestre más de quién eres, tus aficiones, conocimientos o servicios. El objetivo es diferenciar la información que compartes en cada uno en función de la privacidad que configures en cada perfil según el objetivo.

Es la mejor manera de evitar vulnerabilidades que suelen aprovechar los ciberdelincuentes. Los desarrolladores las van encontrado y corrigiendo con cada parche.

Como ya hemos comentado, el contenido que publiques conforma tu identidad digital y todo lo que hagas ahora deja ese rastro. Lo que actualmente parece una inocentada podría provocar futuros problemas.

Es muy fácil compartir información y opiniones sin haber contrastado antes debido al gran número de estímulos y fuentes que tenemos disponibles. Sin embargo, mucha de esa información previa que recibimos no es certera. Está en nuestra mano evitar que el bulo crezca y ser críticos con ello.

Tu decides si mostrar tu foto, nombre de perfil y quien puede verte (con o sin tu permiso) dentro de tus opciones de privacidad, en la configuración de tu perfil.

No publiques contenido que pueda ser inapropiado fuera de tu círculo de amistades, además, también es importante vigilar que cierras la sesión de tu perfil cuando hayas utilizado un ordenador ajeno.

Así no caerás en problemas legales que puedan sorprenderte. Comparte lo que quieras mientras respetas las leyes. Ante cualquier duda, ¡consulta!

Haciendo esto siempre sabrás que información estás revelando acerca de ti. Acostúmbrate a buscarte varias veces al año en un buscado como Google y en tus redes sociales habituales.

Recomendamos acudir a las autoridades u otras organizaciones que se encargan de dar soporte en caso de acoso, sextorsión, suplantación de identidad o si alertamos que utilizan nuestra imagen ilícitamente.

Hasta ahora todo era privado y gestionábamos lo que queríamos que fuera público, en la actualidad es al revés. Además, cada vez es más habitual observar opiniones de otras personas por terceros y debemos saber gestionarlo. Ahora sí, ¡te toca! ¿Qué aparecería si tu próximo entrevistador googlea tu nombre? 😉 Es el momento de poner en práctica estos pequeños consejos.

El calor ha entrado en todas partes y se ha puesto muy cómodo en estas últimas semanas. Llega el mes de agosto y ¡huele a vacaciones de verano! Eso sí, asumiendo que no han llegado ya de pleno, claro.

Ya de por sí, el verano suele ser un tiempo muy ajetreado. Desde asegurarse de que las tareas se quedan terminadas en la oficina, hasta acordarse de meter todo lo necesario en la maleta, todo puede ser un estrés.

No es de sorprender que dejemos nuestra ciberseguridad en vacaciones un poco de lado y se nos olvide tomar precauciones para no tener imprevistos que nos puedan arruinar este tiempo de asueto tan merecido como necesitado.

En este artículo, os damos 5 pasos con acciones muy sencillas que podéis llevar a cabo para tener las mínimas molestias, o mejor, ninguna, durante vuestras vacaciones.

Una cadena interminable de mensajes está circulando por Whatsapp animando a participar para ganarse una tarjeta regalo de 500 euros de El Corte Inglés.

Como muchas otras veces, me ha llegado un mensaje por Whatsapp de alguien que, a pesar de todas las advertencias que ya todos conocemos, ha creído que pudiera ser cierto este tipo de engaño.

LEER MÁSCopyright © 2024 · Jemma Theme on Genesis Framework · WordPress · Log in