La conocida aplicación de mensajería instantánea Whatsapp ha incorporado un nuevo elemento a su configuración con el objetivo de aportarnos una mayor seguridad para nuestra cuenta.

La aplicación de mensajería más utilizada en el mundo, con más de 1.200 millones de usuarios activos, no deja de aportar nuevas funciones. Evidentemente, si quiere mantener su dominio, no puede dejar de innovar y deberá mantenerse a la vanguardia si no quiere ver cómo otras aplicaciones similares le toman la delantera.

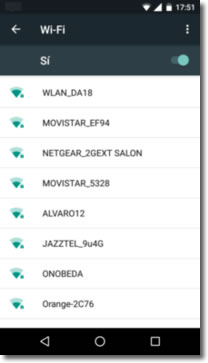

Cuando intentamos conectarnos a una red Wifi con alguno de nuestros dispositivos, la herramienta correspondiente que gestiona la conexión nos muestra una lista de redes Wifi disponibles a nuestro alrededor.

Cuando intentamos conectarnos a una red Wifi con alguno de nuestros dispositivos, la herramienta correspondiente que gestiona la conexión nos muestra una lista de redes Wifi disponibles a nuestro alrededor.