El nombre de la tienda online Pixmania.com no es la primera vez que se usa para intentar infectar ordenadores por medio de email falso con archivo adjunto.

Hace ya un año fue conocido este intento y publicado por distintas vías en Internet advirtiendo del engaño. En aquella ocasión hacían pensar a la víctima que había fallado el proceso de compra en la tienda y que debían hacerlo de nuevo, aunque en realidad no había comprado nada. Supongo que la tentación hacía que la víctima abriera un archivo adjunto, infectando así su ordenador con un troyano.

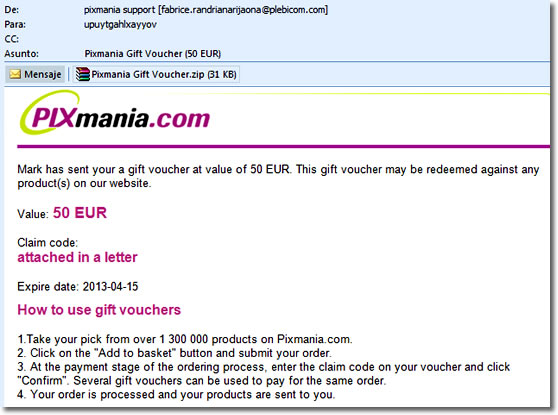

Hace unos pocos días recibí un intento de infección con el mismo método, solo que ahora el gancho es diferente, nos dice que hemos ganado un bono regalo de 50 euros para canjear en nuestra próxima compra. Esta es la imagen del correo electrónico falso:

El phishing sigue siendo uno de los riesgos más importantes y frecuentes para los usuarios de Internet. Consiste en hacernos creer que estamos ante una página de nuestra confianza, por su verdadero parecido con la auténtica, pero que solo tiene como objetivo robarnos nuestros datos personales.

El phishing sigue siendo uno de los riesgos más importantes y frecuentes para los usuarios de Internet. Consiste en hacernos creer que estamos ante una página de nuestra confianza, por su verdadero parecido con la auténtica, pero que solo tiene como objetivo robarnos nuestros datos personales. La policía especializada en delitos telemáticos ha detenido recientemente a un individuo en Zaragoza que, según la información

La policía especializada en delitos telemáticos ha detenido recientemente a un individuo en Zaragoza que, según la información