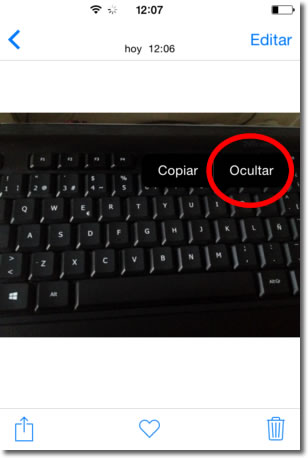

El iPhone en su versión de sistema operativo iOS 8 dispone de una opción en su galería fotográfica que puede llevar a confusión. Se trata de la posibilidad de “ocultar” imágenes y vídeos.

El iPhone en su versión de sistema operativo iOS 8 dispone de una opción en su galería fotográfica que puede llevar a confusión. Se trata de la posibilidad de “ocultar” imágenes y vídeos.

En muchas ocasiones ya hemos comentado la conveniencia de cambiar la contraseña de nuestros servicios online para preservar nuestra seguridad y la de nuestros datos.

Puede que tengamos que cambiar la contraseña de forma inmediata, porque:

Desde que accedemos a los servicios de Google en Internet con nuestro usuario y contraseña, la información de nuestra actividad va quedando almacenada en “la nube”, con la principal finalidad de facilitarnos la experiencia de búsquedas, noticias, publicidad y otras, que desde ese momento aparecen personalizadas.

Desde que accedemos a los servicios de Google en Internet con nuestro usuario y contraseña, la información de nuestra actividad va quedando almacenada en “la nube”, con la principal finalidad de facilitarnos la experiencia de búsquedas, noticias, publicidad y otras, que desde ese momento aparecen personalizadas.

Afecta no solo a las búsquedas que hacemos con nuestro navegador, sino también a la actividad que realizamos con las aplicaciones de nuestro teléfono Android. Podemos comprobarlo, por ejemplo, viendo la información que nos ofrece Google Now, condicionada por nuestra actividad en cualquier otro elemento del universo Google.

Carta a mi hija de 12 años, adaptación de la original publicada por la escritora estadounidense Janell Burley Hofmann.

Querida Carla:

Sé que tienes muchísimas ganas de usar tu móvil pero un móvil no es un juguete y pasar a utilizarlo significa aceptar una serie de normas de obligado cumplimiento. Son muy exigentes pero dan paso a un periodo de confianza y a una serie de permisos en el uso del móvil que iremos ampliando o restringiendo en función de lo responsable que demuestres ser con las normas que se exponen a continuación:

CONTRATO DE NORMAS Y OBLIGACIONES DE USO DEL MÓVIL.

Whatsapp recientemente nos ha dado la posibilidad de conocer el momento en que nuestros destinatarios leen los mensajes que les enviamos. Se trata doble marca azul o check que aparece junto a nuestros mensajes.

Ante la reacción de rechazo de multitud de usuarios que ven en ello un seria amenaza a su privacidad, Whatsapp no ha tardado en reaccionar y ha dejado en manos de cada uno de nosotros la posibilidad de utilizar o no este “chivato”.

Por fin, la posibilidad de saber cuándo han leído nuestros mensajes ha aparecido en la aplicación más extendida de mensajería instantánea, Whatsapp.

Muchos han visto en esta nueva función una invasión más a nuestra privacidad y no les falta razón, pero lo cierto es que esta característica había sido demandada por los usuarios argumentando que sus más directos competidores la ofrecían, como es el caso de Line o Telegram.

Seguramente por esa razón, porque la competencia lo hacía, Whatsapp ha terminado por aumentar la información que ofrecen sus marcas, conocidas también como check o tick. Desde la última versión, la 2.11.432, podemos saber si nuestro destinatario ha leído nuestro mensaje, aunque no cuándo lo ha hecho.

Seguramente por esa razón, porque la competencia lo hacía, Whatsapp ha terminado por aumentar la información que ofrecen sus marcas, conocidas también como check o tick. Desde la última versión, la 2.11.432, podemos saber si nuestro destinatario ha leído nuestro mensaje, aunque no cuándo lo ha hecho.

-Adela, no encuentro calcetines limpios. Hace días que no entran en el cajón, y luego están los que me coge Berto. Ayer quedaban dos pares, unos los usé yo, pero hoy no queda ninguno.

-Lo siento cariño. El técnico de la lavadora no ha venido aún. Llevamos cinco días sin lavar. Esta tarde lavaré a mano.

-Eso está muy bien, pero ¿qué calcetines me pongo yo hoy para ir a trabajar?

Hurgó en el desordenado cajón de su hijo buscando una alternativa aceptable, pero no la encontró, y volvió a su cajón. Se quedó mirando con desolación los calcetines amarillos.

Berto se sentó ante el ordenador. Estaba cansado. La ducha había sido reparadora, pero doce días embarcado, con dos inmersiones diarias, terminaba siendo una paliza. Le gustaba lo que hacía. No hubiera dedicado su vida a tarea distinta en ningún caso, pero la preparación física la tenía descuidada, y sin embargo era vital para un biólogo marino que, como él, tenía el laboratorio en la profundidad de los océanos.

Volvió a prometerse a sí mismo que hasta la siguiente expedición trabajaría el gimnasio seriamente; luego, suspirando ante el disgusto que aquello le producía, encendió su pc. Era una tarea casi mecánica, al regresar a casa, entrar en el mundo de las telecomunicaciones para buscar referencias al hombre de los calcetines amarillos. Controlaba cada nueva entrada producida y también los desplazamientos que sufrían las que ya conocía. En ocasiones comprobaba, con satisfacción, que alguna de ellas, ante su insistencia, había terminado por desaparecer.

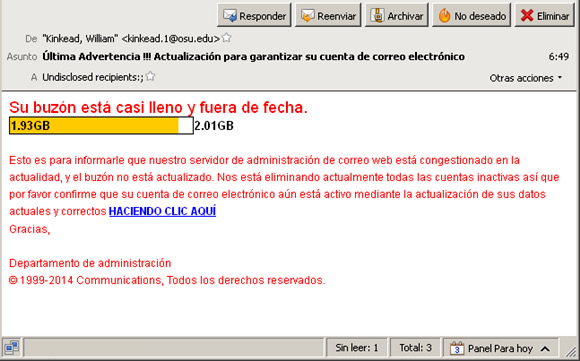

Un nuevo intento de robo de cuentas de correo electrónico está circulando por Internet. En esta ocasión, el mensaje que nos llega a nuestro buzón para llamarnos la atención tiene como asunto:

“Última advertencia!!! Actualización para garantizar su cuenta de correo electrónico”.

Cuando nos conectamos a una red wifi mediante un dispositivo móvil, la configuración queda memorizada para facilitarnos las futuras conexiones.

Cuando nos conectamos a una red wifi mediante un dispositivo móvil, la configuración queda memorizada para facilitarnos las futuras conexiones.

Esta función que tienen todos los teléfonos, tablets y portátiles es muy cómoda para el usuario, todos lo comprobamos cuando nos conectamos a la red wifi de casa automáticamente sin necesidad de realizar ninguna gestión ni introducir de nuevo la contraseña.

Pero del mismo modo que quedan guardadas las configuraciones de las wifis protegidas con contraseña, también lo hacen las conexiones que hacemos con las no protegidas o “abiertas”.

Copyright © 2024 · Jemma Theme on Genesis Framework · WordPress · Log in